読む前にパッと耳で!この記事のポイント、サクッと音声でお届け

このポッドキャスト音声は、本記事をもとに、AIツール(NotebookLM)を用いて自動生成したものです。発音や言い回しに不自然な点や、内容に誤りが含まれる可能性があります。あくまで「理解の補助」としてご活用いただけますと幸いです。

本記事では、Microsoft Defender for Endpoint(MDE)とIntuneを組み合わせて実施できる「攻撃面の減少(ASR: Attack Surface Reduction)」の概要と、実際にポリシーを作成・適用して動作を検証する一連の手順をご紹介します。

攻撃面縮小機能は、マルウェアや悪意あるコードによる侵入の”入り口”を制限する非常に効果的な手段です。設定そのものはIntuneから直感的に行え、レポートやログ確認まで含めた運用が可能です。

💡 本記事の対象読者 Intune管理センターの基本操作と、MDEへのデバイスオンボーディングが完了している前提の中級者向け記事です。MDEオンボーディングがまだの方は、別記事「Defender for Endpoint をIntuneからオンボーディングする」を先にご確認ください。

>> 参考記事 :Defender for Endpoint をIntuneからオンボーディングする

攻撃面減少(ASR)とは

攻撃面縮小は、潜在的な攻撃ポイントの数を減少させることを意味します。

家のセキュリティに例えると、家にある扉や窓は潜在的な侵入口となります。これらの入口を減らす、または強化することで、侵入者が家に入る機会を減らすことができます。これと同じことを、Windows デバイス上のソフトウェア動作に対して行うのが ASR です。

ASR ルールは、たとえば次のようなソフトウェア動作を制御します。

- ファイルのダウンロードや実行を試みる実行可能ファイル・スクリプトの起動

- 難読化されたスクリプトや、その他の疑わしいスクリプトの実行

- 通常業務ではアプリが起動しない不審な動作

これらの挙動は、正規のアプリケーションでも一部発生し得ますが、攻撃者がマルウェアを通じて悪用する典型的なパターンでもあります。ASR ルールはこれらの動作を制限することで、組織の安全性を高めます。

📎 参照ドキュメント

ASR に含まれる機能

ASR は単一の機能ではなく、Defender for Endpoint が提供する8 つの保護機能の総称です。本記事ではこのうち「攻撃面の縮小ルール」を扱います。

| 機能 | 概要 |

|---|---|

| Microsoft Edge のハードウェアベースの分離 | 危険なサイトを仮想化コンテナーで隔離 |

| アプリケーション制御 | 信頼されたアプリのみを実行許可(WDAC / App Control for Business) |

| 攻撃面の縮小ルール(本記事の対象) | Office 子プロセス作成、難読化スクリプト実行などの典型的な攻撃挙動をブロック |

| 制御されたフォルダー アクセス | ランサムウェア等から重要フォルダーを保護 |

| デバイス コントロール | リムーバブル ストレージや USB 経由のデータ流出を制御 |

| ネットワーク保護 | 危険なドメインへの接続をブロック |

| Web 保護 | カテゴリベースの Web フィルタリング |

| エクスプロイト保護 | OS・アプリの脆弱性悪用緩和(旧 EMET 相当) |

📎 参照ドキュメント

前提条件 ―― ここを満たさないと ASR ルールは動きません

ASR ルールを正しく動作させるには、いくつかの環境要件があります。本番展開前に必ずチェックしてください。

必須要件

| 項目 | 要件 |

|---|---|

| アンチウイルス | Microsoft Defender ウイルス対策(MDAV)がプライマリ AV としてアクティブモードで動作 |

| リアルタイム保護 | 有効 |

| クラウド配信保護(MAPS) | 有効(一部ルールで必須) |

| クラウド保護ネットワーク接続 | 有効 |

| MDAV プラットフォーム/エンジン | 最新版から 2 バージョン以内 |

⚠️ 注意 サードパーティ AV を導入していて MDAV がパッシブモードで動作している場合、ASR ルールは原則として機能しません。EDR in Block Mode やパッシブモード、定期的な簡易スキャン(LPS)モードでも ASR は動作対象外です。

サポートされる OS

- Windows 10 / 11 Pro・Enterprise(バージョン 1709 以降、Windows 11 は 21H2 以降)

- Windows Server 1803 半期チャネル以降、2016 / 2019 / 2022 / 2025

- Windows Server 2012 R2 / 2016 は最新の統合ソリューション パッケージでオンボードしたデバイスに限る

- Azure Stack HCI OS バージョン 23H2 以降

ライセンス要件

ASR ルール自体は Windows Enterprise E3 以上で利用できますが、MDE による高度な管理機能(リアルタイムアラート、ルール除外の細かな調整、レポート機能、Intune での集中管理)を活用するには、Microsoft 365 E5 / Windows E5 / MDE Plan 2 相当が推奨されます。E3 ライセンスでは Windows イベント ビューアー経由で ASR イベントを確認することは可能ですが、Defender ポータルでの集中レポートは利用できません。

⚠️ 見落とされがちなポイント 一部の Office 系 ASR ルール(後述)は、Office 実行可能ファイルがシステム既定の

%ProgramFiles%または%ProgramFiles(x86)%配下にインストールされている場合のみ適用されます。カスタムパスに Office をインストールしている環境では、これらのルールは適用されないので注意してください。影響を受けるルール:

- すべての Office アプリケーションによる子プロセスの作成をブロックする

- Office 通信アプリケーションによる子プロセスの作成をブロックする

- Office アプリケーションによる他のプロセスへのコード挿入をブロックする

📎 参照ドキュメント

ASR ルールの 4 つの動作モード

ASR ルールは、ルールごとに以下のいずれかのモードで動作させます。Intune のドロップダウンと PowerShell の数値コードを併記します。

| モード | コード | 動作 | 主な用途 |

|---|---|---|---|

| 未構成 / 無効 | 0 | ルールが適用されない | 既定値、または既存ルールの無効化 |

| ブロック | 1 | 該当する動作を遮断する | 本番運用 |

| 監査 | 2 | ブロックせず、イベント ログのみ記録 | 影響評価、ロールアウト前の確認 |

| 警告 | 6 | ブロックするがエンドユーザーに通知し、24時間バイパスを許可 | エンドユーザー教育併用、業務影響回避 |

⚠️ 警告モードの利用要件 警告モードは Windows 10 バージョン 1809 / Windows 11 / Windows Server 1809 以降でのみサポートされます。それ以前の OS で警告モードを設定しても実質的にブロック モードとして動作します。MDAV プラットフォーム

4.18.2008.9以降、エンジン1.1.17400.5以降が必要です。

⚠️ Intune では警告モードが使えないルールが 3 つ存在します グループ ポリシーでは警告モードを設定できますが、Intune での構成時は次の 3 ルールでは警告モードが選択できません(ブロックまたは監査のみ)。

- JavaScript または VBScript によるダウンロードした実行可能コンテンツの起動をブロックする(GUID:

d3e037e1-3eb8-44c8-a917-57927947596d)- WMI イベント サブスクリプションを介して永続性をブロックする(GUID:

e6db77e5-3df2-4cf1-b95a-636979351e5b)- ランサムウェアに対して高度な保護を使用する(GUID:

c1db55ab-c21a-4637-bb3f-a12568109d35)

📎 参照ドキュメント

まずはここから ―― Microsoft 推奨の「標準保護ルール」3 つ

ASR ルールは全 19 ルール存在しますが、Microsoft はロールアウトの最初の一歩として「標準保護ルール(Standard Protection Rules)」3 つを有効化することを公式に推奨しています。これらはエンドユーザーへの影響が最小限で、業務阻害リスクが低いためです。

| 標準保護ルール | GUID | 効果 |

|---|---|---|

| Windows ローカル セキュリティ機関サブシステム(lsass.exe)からの資格情報の盗用をブロックする | 9e6c4e1f-7d60-472f-ba1a-a39ef669e4b2 | Mimikatz 等の資格情報窃取ツールを阻止 |

| 悪用された脆弱な署名付きドライバーの悪用をブロックする | 56a863a9-875e-4185-98a7-b882c64b5ce5 | 脆弱なドライバを使った権限昇格を阻止 |

| WMI イベント サブスクリプションを介して永続性をブロックする | e6db77e5-3df2-4cf1-b95a-636979351e5b | ファイルレス マルウェアの WMI 経由永続化を阻止 |

Microsoft Defender ポータルには、これら 3 ルールを一括で有効化できる「簡素化された Standard 保護オプション」も用意されています。

📎 参照ドキュメント

全体フロー:ASR ルール展開のベストプラクティス

ASR ルールは「設定して終わり」ではなく、副作用を確認しながら段階的に展開するのが鉄則です。Microsoft 公式が推奨する展開フローは以下の通りです。

flowchart TD

A["前提条件確認<br/>(MDAV/リアルタイム保護/<br/>クラウド配信保護)"] --> B["展開計画<br/>(事業ユニット選定・<br/>チャンピオン特定)"]

B --> C["全ルールを監査モードで<br/>テスト適用(リング1)"]

C --> D{"業務アプリへの<br/>影響あり?"}

D -->|あり| E["除外設定追加<br/>(per-rule exclusion 推奨)"]

D -->|なし| F["ブロックモードへ移行"]

E --> F

F --> G["対象範囲を段階的に拡大<br/>(リング2 → リング3 → 全社)"]

G --> H["継続的な監視・運用<br/>(Defender ポータル / KQL)"]

classDef default fill:#BBD4F0,stroke:#1F4E79,stroke-width:1.5px,color:#0B2545

classDef decision fill:#FFE699,stroke:#806000,stroke-width:1.5px,color:#0B2545

class D decision📎 参照ドキュメント

この記事では、上のうち、「攻撃面の減少ルール」についての設定をIntuneより設定し、動作確認していきます。

Intuneでの攻撃面の減少ルール の設定

ここからは実機での操作手順です。

前提

Intuneへデバイス登録、およびMDEオンボーディング済みのWindowsデバイス(Win11-3)に対して、ASRルールを適用します。

MDEオンボーディングについては、下記の記事を参考にしてください。

>> 参考記事 :Defender for Endpoint をIntuneからオンボーディングする

攻撃面減少ルールの設定

手順 1:Intune 管理センターで「攻撃面の減少」を開く

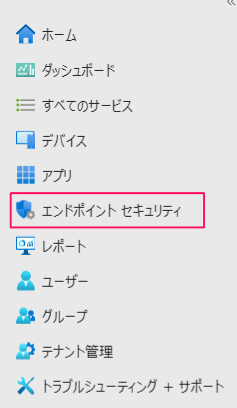

「Microsoft Intune 管理センター(https://intune.microsoft.com/)」より、「エンドポイント セキュリティ」をクリックします。

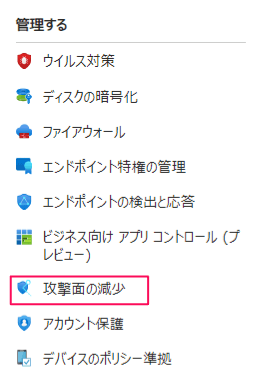

「管理する」>>「攻撃面の減少」をクリックします。

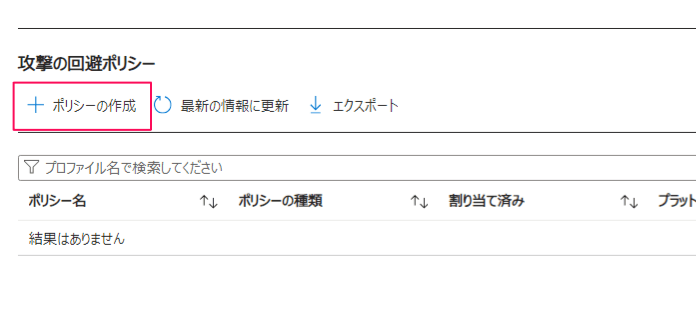

「ポリシーの作成」をクリックします。

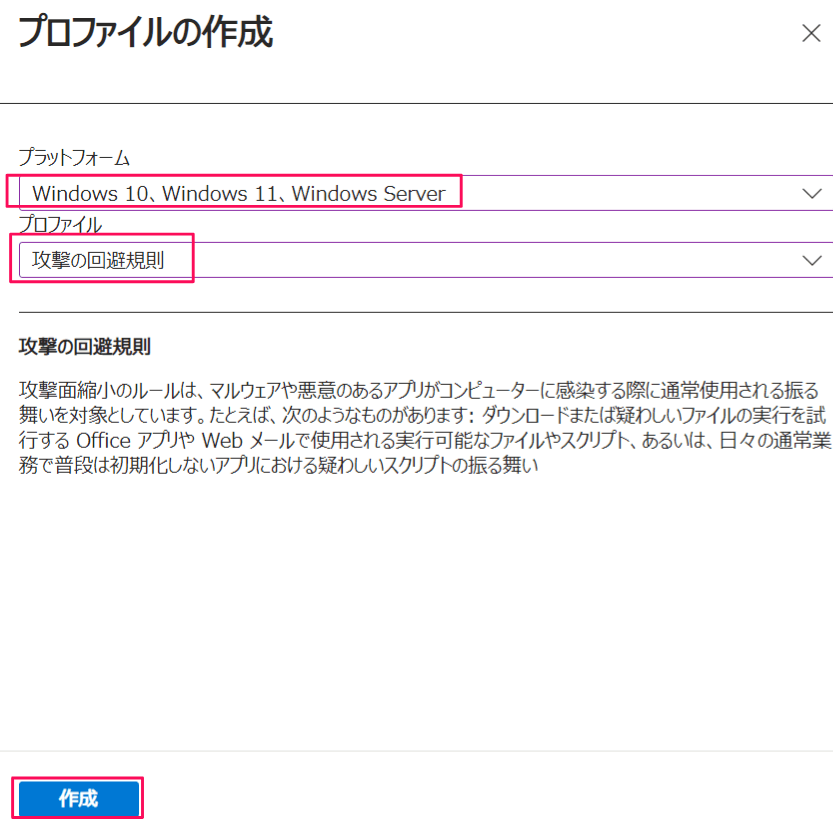

手順 2:プロファイルの作成

プラットフォームに「Windows10、Windows11、Windows Server」、プロファイルを「攻撃の回避規則」を選択し、「作成」をクリックします。

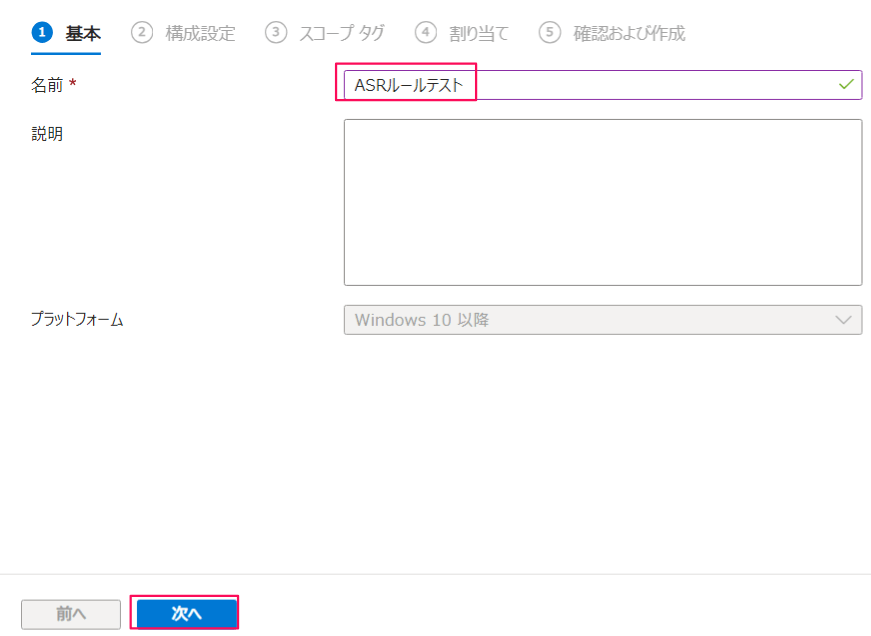

手順 3:基本情報の入力

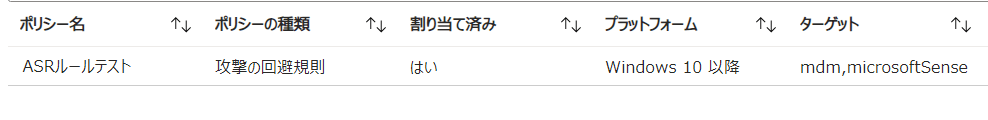

任意の名前(今回は「ASRルールテスト」)を入力し、「次へ」をクリックします。

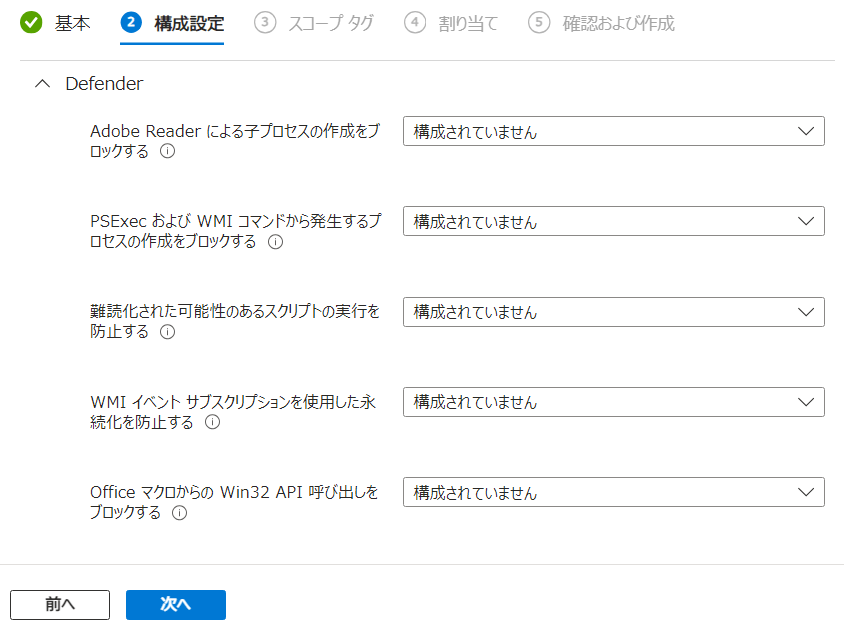

手順 4:構成設定で各ルールのモードを指定

「構成設定」により、「Adobe Reader による子プロセスの作成をブロックする」など、様々なアプリケーションの挙動に対して制限をかけることができます。

ルールの詳細は、下記のドキュメントを参考にしてください。

>> 参考ドキュメント :攻撃面の縮小ルールリファレンス

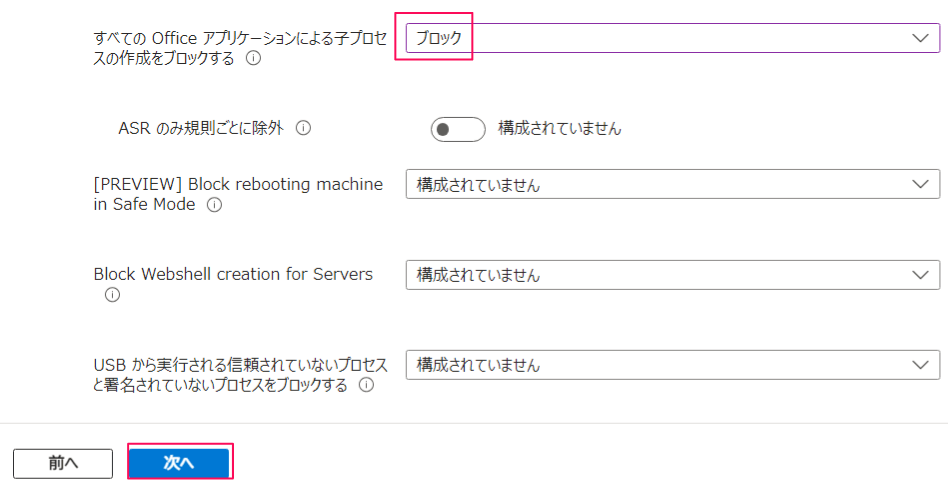

今回は、テストを目的で、「すべての Office アプリケーションが子プロセスを作成できないようにブロックする」を「ブロック」に設定し、「次へ」をクリックします。

⚠️ 本番展開時の重要な推奨事項 公式ドキュメントでは、いきなりブロックモードを有効化するのではなく、まず全ルールを「監査モード」で 30 〜 60 日程度動作させ、ブロックされる業務アプリを洗い出してから段階的にブロックモードへ切り替えることを強く推奨しています。本記事のテスト手順ではブロックモードを直接設定していますが、これは検証目的での例です。

手順 5:スコープタグ・割り当て

「スコープタグ」は何も設定せず、「次へ」をクリックします。

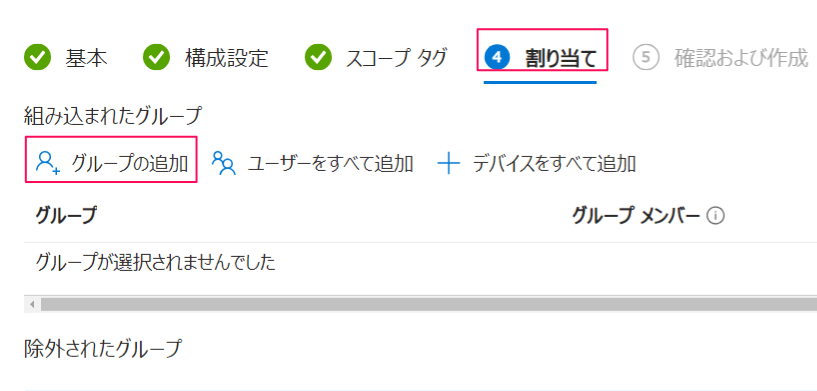

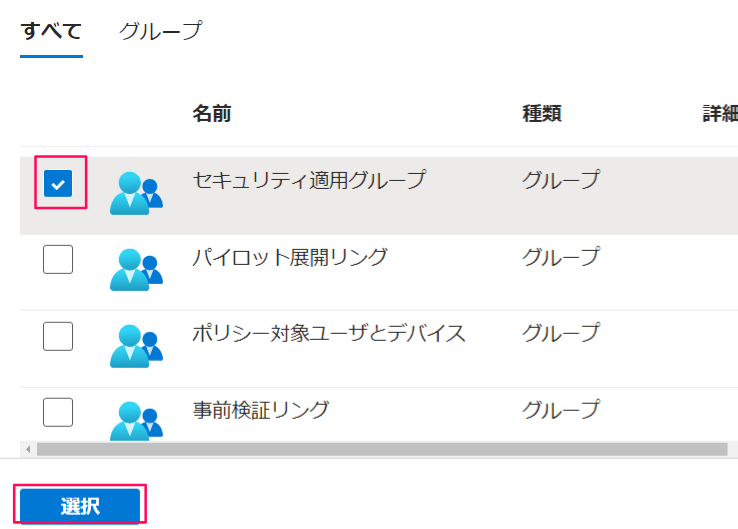

「割り当て」タブで、対象となるグループを選択します。予め「セキュリティ適用グループ」という名前のグループを作成し、デバイス「Win11-3」がメンバとして登録されています。

「セキュリティ適用グループ」を指定し、「選択」をクリックします。

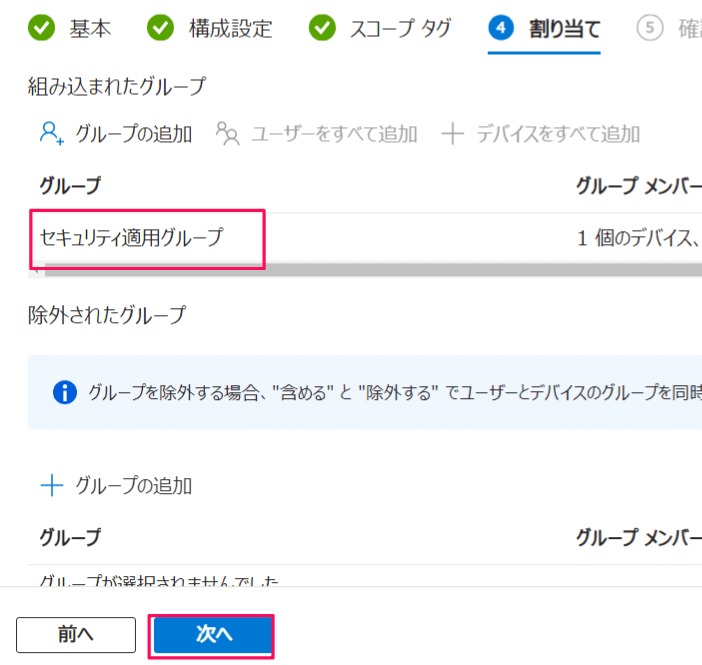

グループが登録されたことを確認し、「次へ」をクリックします。

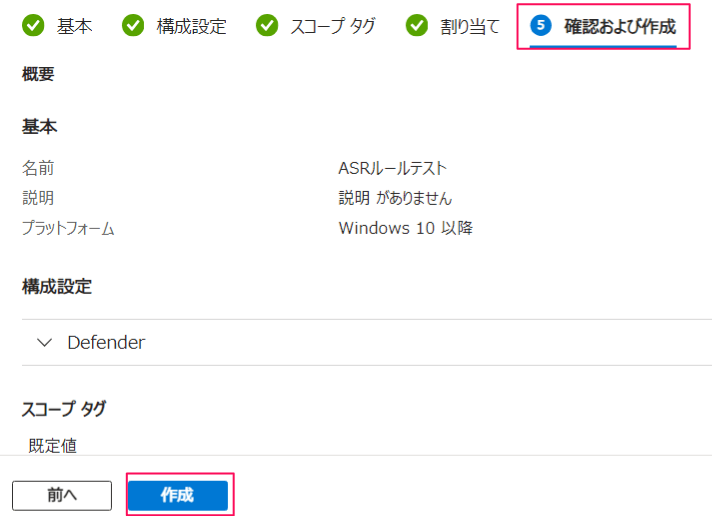

手順 6:確認および作成

「確認と作成」タブで、設定を確認し、「作成」をクリックします。

下記のとおり、登録されます。

📎 参照ドキュメント

デバイス側でのポリシー適用確認

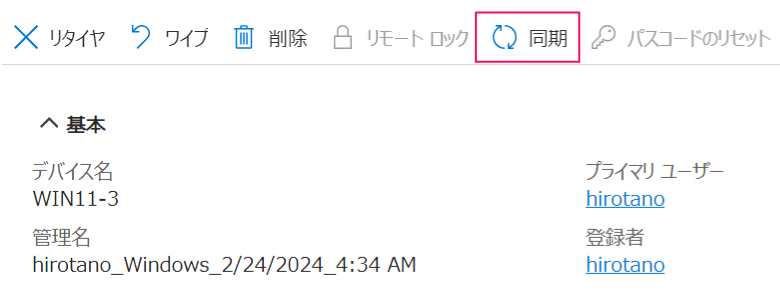

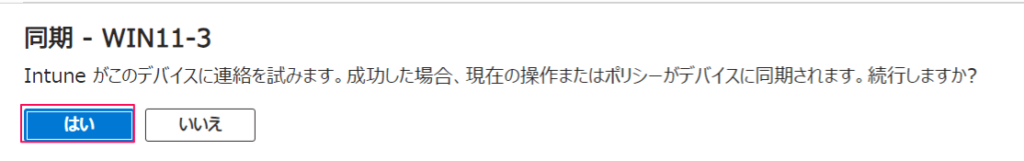

デバイス「Win11-3」に、早期のポリシーが適用されるよう、デバイスの同期を実行します。デバイス「Win11-3」の詳細画面から「同期」をクリックします。

「はい」をクリックします。

実際に適用されているかは、対象 PC 上の PowerShell で確認できます。管理者権限で PowerShell を起動し、以下のコマンドを実行します。

$p=Get-MpPreference;0..([math]::Min($p.AttackSurfaceReductionRules_Ids.Count,$p.AttackSurfaceReductionRules_Actions.Count)-1) | % {[pscustomobject]@{Id=$p.AttackSurfaceReductionRules_Ids[$_];Action=$p.AttackSurfaceReductionRules_Actions[$_]}} | Format-Table -AutoSize期待される出力例(Action 列の数値が動作モードに対応):

Id Action

-- ------

d4f940ab-401b-4efc-aadc-ad5f3c50688a 1

9e6c4e1f-7d60-472f-ba1a-a39ef669e4b2 1

56a863a9-875e-4185-98a7-b882c64b5ce5 1Action 列の意味は以下の通りです(モードのコードと一致)。

0… 無効1… ブロック2… 監査5… 未構成6… 警告

ID(GUID)はルールリファレンスの GUID マトリックスで確認できます。

⚠️ ポリシー反映が遅いと感じたら Intune ポリシーは概ね数分〜数時間で配信されますが、すぐに確認したい場合は対象デバイスで

gpupdate /forceを実行するか、Intune 管理センターからデバイスへ「同期」を発行してください。

📎 参照ドキュメント

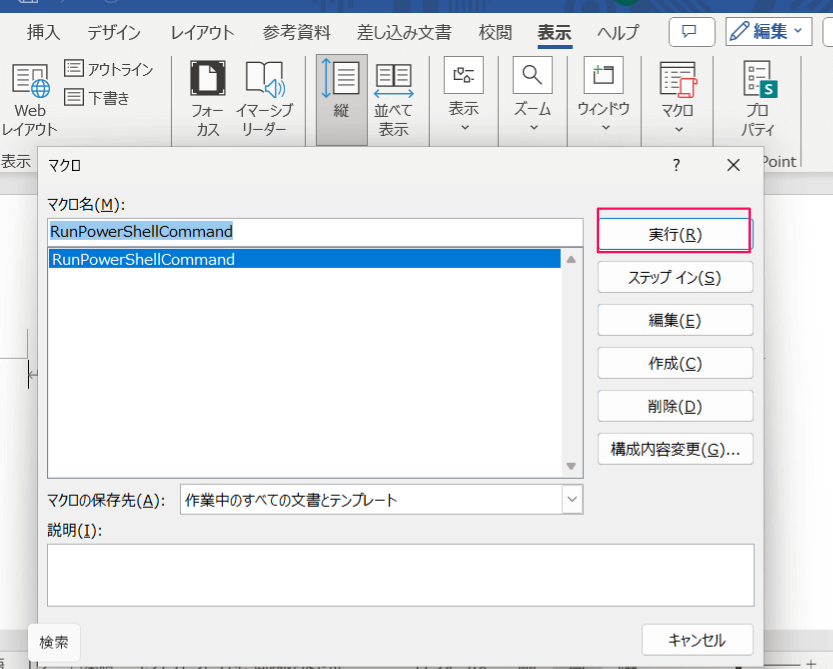

Officeで実行するテスト用マクロ作成(ChatGPT)

Officeアプリで、子プロセスを作成するテスト用のマクロを「ChatGPT」に出力させます。

下記は、ChatGPTの出力内容です。

プロンプト:Office Wordより子プロセス(powershell.exe)を作成するマクロを作成してください。

ChatGPT:WordからPowerShellを子プロセスとして実行するためのVBAマクロを作成するには、以下の手順を行います。この例では、WScript.Shellオブジェクトを使用してPowerShellを起動し、簡単なコマンド(例えば”echo Hello, World!”)を実行します。このコマンドは、PowerShellを開いて指定されたコマンドを実行し、その結果を表示します。必要に応じて、実行したいPowerShellのコマンドに変更してください。

Sub RunPowerShellCommand()

Dim shell As Object

Set shell = CreateObject("WScript.Shell")

Dim command As String

' PowerShellコマンドを設定

' 例: PowerShellで "Hello, World!" を表示

command = "powershell.exe -NoProfile -Command ""echo Hello, World!"""

' PowerShellコマンドを実行

shell.Run command, 1, True ' 1 = アクティブウィンドウで実行, True = 実行が終わるまで待つ

End Subこのマクロを使用することで、Wordから直接PowerShellを実行し、任意のコマンドを実行することができます。例として提供したコマンドは非常に基本的なものですが、この方法を使用して、さまざまな自動化スクリプトや管理タスクを実行することが可能です。

動作確認

私の検証デバイス「Win11-3」で Wordを立ち上げ、ChatGPTが出力したマクロを手動で実行します。

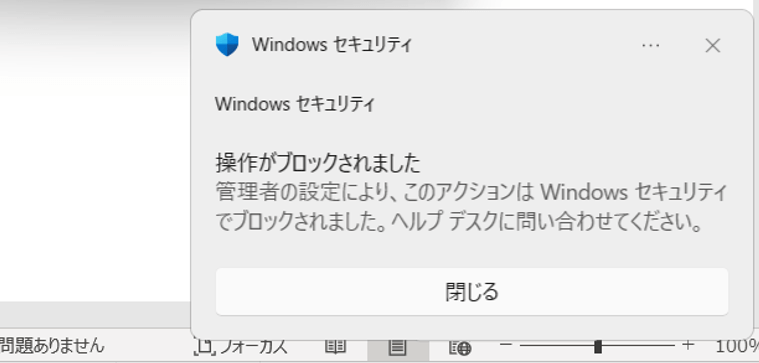

すると、下記のように、トースト表示で、ブロックされた旨が通知されます。

監査モードの場合

上の例ではアクションを「ブロック」としましたが、ブロックをしない「監査」というモードもあり、この場合はイベントログが記録されるだけで実際の動作は遮断されません。

ASR の動作モードと、対応するイベント ID は以下の通りです。

| モード | イベント ID | 説明 |

|---|---|---|

| ブロック | 1121 | ASR ルールがブロックモードで発生 |

| 監査 | 1122 | ASR ルールが監査モードで発生 |

| 警告(バイパス) | 1129 | ユーザーが警告ブロックをバイパスした |

| 設定変更 | 5007 | ASR ルールの設定が変更された |

イベント ビューアーで確認する場合は、[アプリケーションとサービス ログ] > [Microsoft] > [Windows] > [Windows Defender] > [Operational] から上記イベント ID をフィルターします。

📎 参照ドキュメント

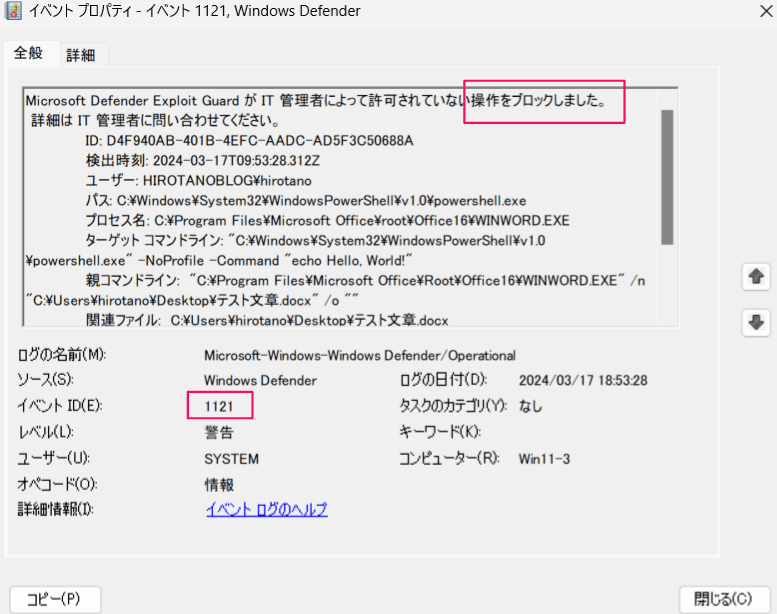

イベントログの確認

イベントログ上にも、ブロックされているログが出力されます。

イベントビューアを開き、「アプリケーションとサービスログ」>>「Microsoft」>>「Windows」>>「Windows Defender」>> 「Operational」を開きます。

すると、イベントID 1121 で、ブロックされているログが確認できます。

上の例では、アクションを「ブロック」としましたが、ブロックをしない「監査」というモードもあり、この場合は、イベントIDが1122でログ出力されます。詳細は、下記のドキュメントを参考にしてください。

>> 参考ドキュメント :攻撃面の縮小ルールをテストする

Defender ポータルでのレポート・ログ確認

「Microsoft Defender管理ポータル(https://security.microsoft.com/)」へアクセスし、左メニューの「レポート」をクリックします。

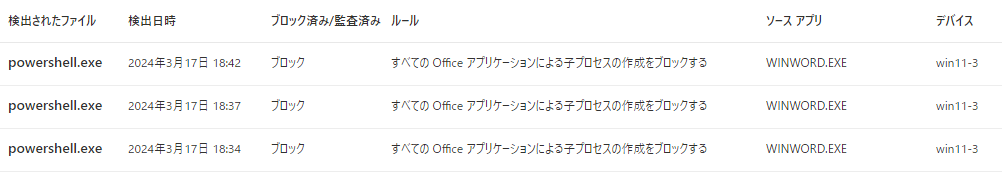

「エンドポイント」>> 「攻撃面の減少ルール」をクリックします。

下記のように、ASRルールのログ検出の数(ブロック、監査)やログ詳細が確認できます。

ログの詳細では、どのルールにより検出されたのか、検出されたファイルなどを確認することができます。

除外設定 ―― ブロックして困るケースへの対処

ASR ルールが正規の業務アプリケーションを誤検知してブロックしてしまうケースがあります。たとえば「Office アプリの子プロセス作成ブロック」が、業務マクロから呼び出すレガシな業務アプリの起動を阻害する、といった事例です。

このような場合は、除外設定を追加してそのファイル・フォルダーを ASR の評価対象外にします。

除外設定の 2 種類

ASR ルールの除外には以下の 2 種類があります。

| 種類 | 適用範囲 | 用途 |

|---|---|---|

| 全 ASR ルール共通除外 | すべての ASR ルール | 広範に許可したい場合 |

| ルールごとの除外(per-rule exclusion) | 指定した ASR ルールのみ | セキュリティ低下を最小化したい場合(推奨) |

ルールごとの除外を使えば、たとえば「Office 子プロセスブロックだけは特定アプリを許可するが、難読化スクリプトのブロックは引き続き有効」といった粒度の制御が可能です。

Intune での設定方法

- [エンドポイント セキュリティ] > [攻撃面の減少] を開き、対象ポリシーを選択

- [構成設定] で [ASR Only Per Rule Exclusions] のトグルを「構成済み」に変更

- 除外したいルール GUID と、除外パス(完全パス)を指定

⚠️ 除外パス指定の注意点

- ファイル名のみ(例:

test1.exe)では除外として認識されません。必ず完全パス(例:C:\Program Files\MyApp\test1.exe)で指定してください。- 環境変数(

%HOMEPATH%など)は使用できないルールがあります。%ProgramFiles%などのシステム定義の環境変数は利用可能です。- 除外を増やすほど ASR 保護は弱体化します。除外は最小限に絞り、まず監査モードで「本当にブロックされて困るのか」を確認してから追加するのが鉄則です。

ASR ルール固有の除外サポート

一部のルールは Microsoft Defender ウイルス対策の除外設定が適用されない点に注意が必要です。具体的には以下のルールでは、AV 除外と別に ASR ルール用の除外を明示的に設定する必要があります。

- Adobe Reader による子プロセスの作成をブロックする

- すべての Office アプリケーションによる子プロセスの作成をブロックする

- Office アプリケーションによる他のプロセスへのコード挿入をブロックする

- Office 通信アプリケーションによる子プロセスの作成をブロックする

- PSExec コマンドと WMI コマンドから発生するプロセスの作成をブロックする

- WMI イベント サブスクリプションを介して永続性をブロックする(ファイルとフォルダーの除外自体がサポートされない)

📎 参照ドキュメント

現場で躓きやすいポイント・FAQ

実際の運用で問い合わせの多いポイントを整理しました。

Q1. ポリシーを設定したのに動作している気配がない

以下を順にチェックしてください。

- MDAV がプライマリ AV としてアクティブモードで動作しているか(サードパーティ AV を入れていないか)

- リアルタイム保護とクラウド配信保護が有効か

- デバイスが MDE にオンボード済みか

- PowerShell の

Get-MpPreferenceで実際にルールが配信されているか - Intune の同期が完了しているか

- グループ ポリシー(GPO)で同じ設定が競合していないか

Q2. グループポリシーと Intune の両方で ASR を設定するとどうなる?

グループ ポリシーから適用された設定が優先されます。MDM(Intune)と GP の競合がある場合、GP 側が勝ちます。可能な限りどちらか一方に統一してください。

なお、Intune 内の複数ポリシー間の競合については「マージ動作」によって、競合しない設定はスーパーセットとして合体され、競合する設定のみがどちらにも適用されない(保留される)動作になります。

Q3. PSExec/WMI ブロックを有効にしたら Configuration Manager が壊れた

「PSExec コマンドと WMI コマンドから発生するプロセスの作成をブロックする」ルール(GUID: d1e49aac-8f56-4280-b9ba-993a6d77406c)は、Microsoft Configuration Manager(旧 SCCM)と互換性がありません。Configuration Manager クライアント(CcmExec.exe)は WMI 経由でプロセスを作成するため、このルールを有効化すると Configuration Manager が機能しなくなります。

Configuration Manager を使っている環境では、このルールは有効化しないか、CcmExec.exe を除外してから少なくとも 60 日間監査モードで運用してから判断してください。

Q4. lsass 資格情報盗難ブロックを有効にしたら大量のイベントが出る

「Windows ローカル セキュリティ機関サブシステムからの資格情報の盗用をブロックする」ルールは、設計上多くの監査イベントを生成します。これは正常な挙動です。多くの正規プロセス(svchost.exe、Chrome 等)が必要のない権限で lsass.exe にアクセスしようとするためで、ルールはこのアクセスをブロックしますが、プロセスの実行自体は止めません。

そのため監査モードでの評価をスキップし、いきなりブロックモードでデプロイしても問題ないことが多いです(公式ドキュメントの推奨)。なお、Windows 11 などでは LSA 保護機能で同等の保護が得られる場合、本ルールは「適用不可」として分類されます。

Q5. CitrixReceiverUpdate.exe のような正規アプリがブロックされた

「Adobe Reader」「Office」などのルールは、自動更新ツールなど正規のアプリケーションをブロックしてしまうケースがあります。たとえば CitrixReceiverUpdate.exe が Adobe Reader 関連のルールでブロックされる、といったケースが報告されています。

この場合、Defender ポータルのレポートで該当ファイルを確認し、影響を判断したうえで以下のいずれかの対応をとります。

- ルールごとの除外(per-rule exclusion)に該当 EXE のフルパスを追加

- Defender for Endpoint 侵害インジケーター(IoC)でファイル/証明書ハッシュベースの許可

- ルール自体を監査モードに戻す(最終手段)

ブロックを放置すると、自動更新が止まって脆弱性が放置されるリスクもあるため、判断は慎重に。

Q6. Office を C:\Program Files 以外にインストールしている

前述の通り、一部の Office 系 ASR ルールは %ProgramFiles% または %ProgramFiles(x86)% 配下の Office インストールでのみ動作します。カスタムパス(例:D:\Apps\Office)にインストールされていると、これらのルールはポリシー上は有効でも実際には適用されません。

該当ルール:

- すべての Office アプリケーションによる子プロセスの作成をブロックする

- Office 通信アプリケーションによる子プロセスの作成をブロックする

- Office アプリケーションによる他のプロセスへのコード挿入をブロックする

Q7. MDE クライアント アナライザーで詳細診断したい

ASR ルールの誤検知や予期せぬ挙動を Microsoft サポートに報告する際は、**MDE クライアント アナライザー(MDEClientAnalyzer)**でログを採取するのが標準的な方法です。

cmd

MDEClientAnalyzer.cmd -v採取される MpSupportFiles.cab の中で特に重要なファイルは以下です。

MPOperationalEvents.txt… Defender 操作ログ相当の情報MPRegistry.txt… 現在の Defender 構成全体MPLog.txt… Defender の動作詳細

📎 参照ドキュメント

まとめ

ASR は強力な防御機能ですが、その分業務影響を慎重に確認しながら段階的に展開することが成功の鍵です。本記事の要点を振り返ります。

- ASR ルールを動かすには MDAV プライマリ + リアルタイム保護 + クラウド配信保護の前提条件を満たす必要がある

- ロールアウトはまず標準保護ルール 3 つ(lsass, 脆弱ドライバー, WMI 永続化)から始めるのが Microsoft 公式推奨

- いきなりブロックモードにせず、監査モードで 30〜60 日運用して影響を見極める

- 除外はルールごとの除外を使い、最小限の範囲で

- Intune で警告モードがサポートされない 3 ルールに注意

- Configuration Manager 環境では PSExec/WMI ブロックルールを有効化しない

- Office カスタムパスインストール環境では一部 Office 系ルールが効かない

これらの注意点を押さえて運用すれば、ASR は組織の攻撃面を確実に縮小する強力な武器になります。

📎 本記事で参照したドキュメント一覧

コメント