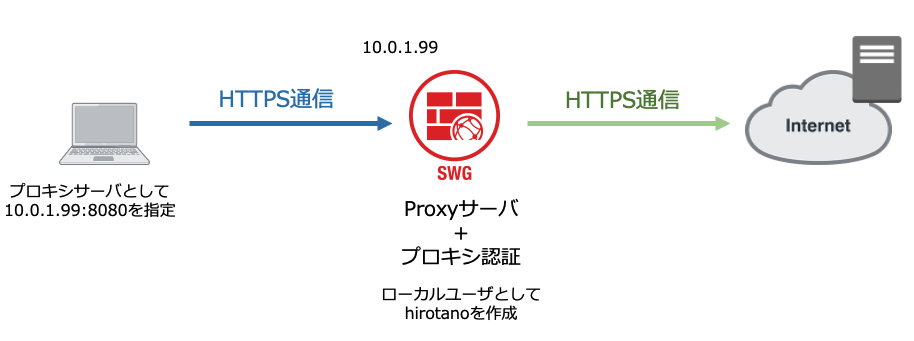

Fortigateをプロキシとして接続する際に、ユーザ認証を行うことができます。

プロキシ設定は以下の記事を参照してください。

>> 参考記事 : セキュアWeb ゲートウェイ(SWG : Explicit Proxy+SSLインスペクション+UTM) の設定と動作確認 FortiOS6.2.4今回は、上の記事の構成にプラスで、ローカルユーザによるプロキシ認証の設定と動作確認をします。

その他のプロキシ認証を利用する場合は、以下の記事を参照してください。

>> 参考記事 : プロキシ認証(Explicit Proxy+LDAPによるBasic認証)FortiOS6.2.4

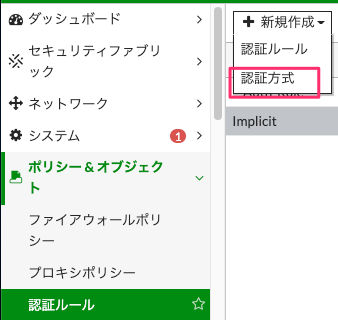

認証ルールの設定

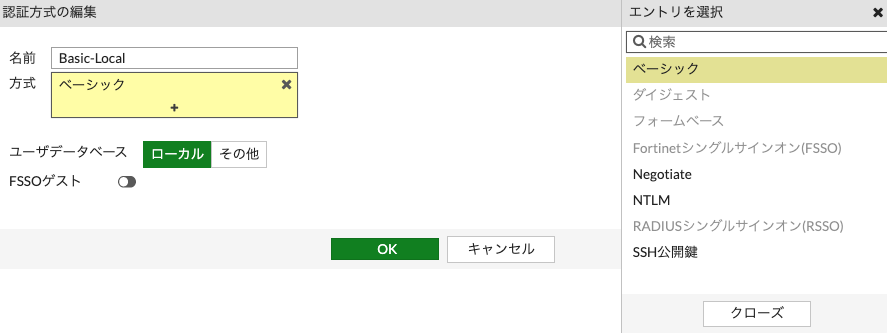

認証方式

GUIで、ポリシー&オブジェクト-認証ルールへ移動し、新規作成より認証方式をクリックします。

認証方式の編集画面で、以下の通り設定します。

- 名前;任意の名前を設定。今回はBasic-Localと設定

- 方式;+印をクリックすると、右側でエントリを選択できるようになります。ベーシックを選択します。

- ユーザデータベース:ローカルを設定します。

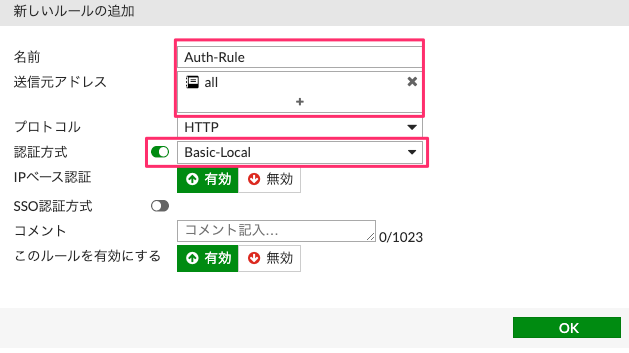

認証ルール

GUIで、ポリシー&オブジェクト-認証ルールへ移動し、新規作成より認証ルールをクリックします。

認証方式の編集画面で、以下の通り設定します。

- 名前;任意の名前を設定。今回はAuth-Ruleと設定

- 送信元アドレス;対象となる送信元アドレスを設定します。+印をクリックすると、右側でエントリを選択できるようになります。今回はallを選択します。

- 認証方式:有効にし、プルダウンから先に設定したBasic-Localを設定します。

ローカルユーザの作成

ユーザの作成

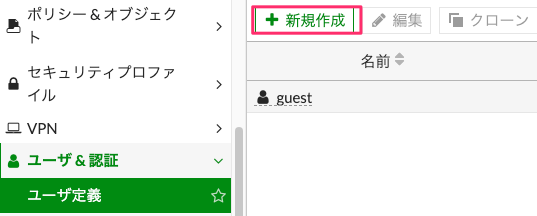

今回、リモートユーザとしてhirotanoを作成します。 ユーザ&認証 – ユーザ定義へ移動し、新規作成をクリックします。

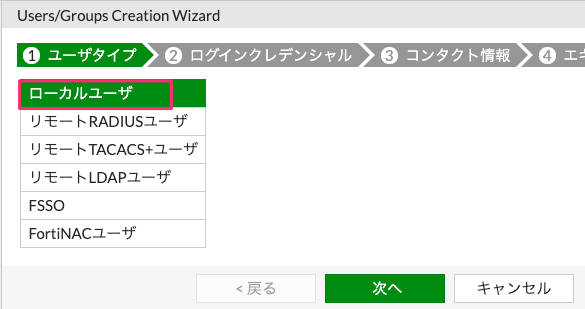

ローカルユーザを選択し、次へをクリックします。

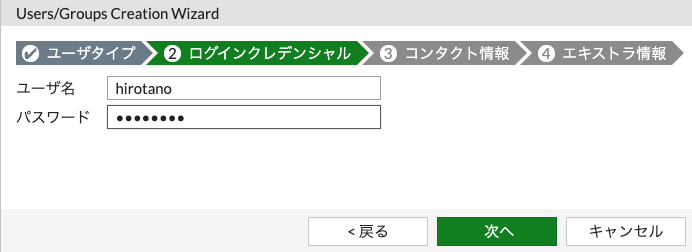

ユーザ名とパスワードを入力し、次へをクリックします。

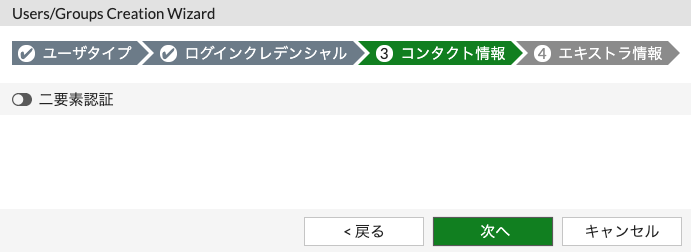

何も設定せず、次へをクリックします。

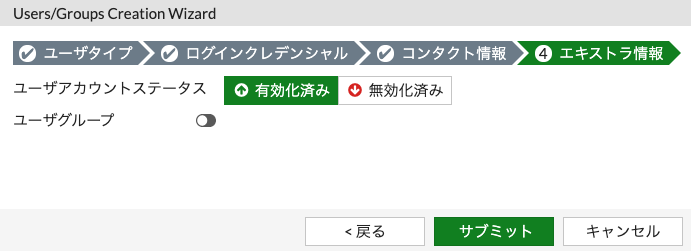

何も設定せず、サブミットをクリックします。

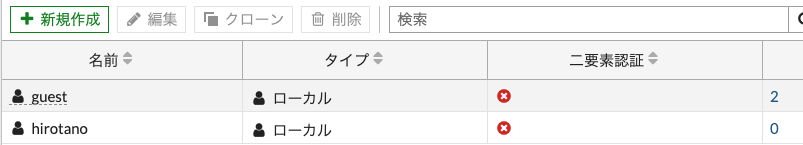

以下のように登録されます。

ユーザグループの作成

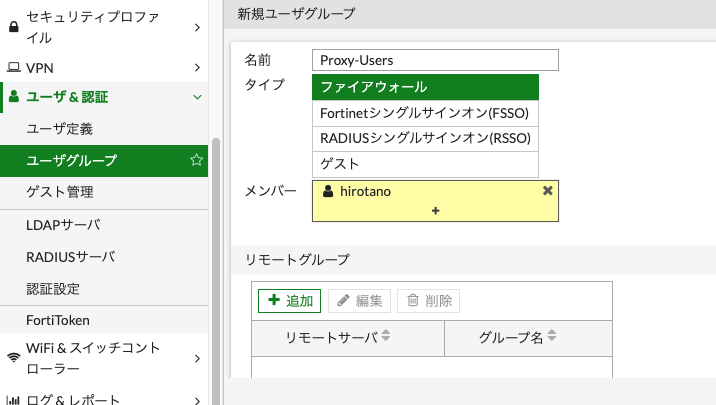

ユーザグループ名Proxy-Usersを設定し、先に設定したユーザhirotanoを所属させます。 ユーザ&認証 – ユーザグループへ移動し、新規作成をクリックし、以下のように設定します。

- 名前;任意の名前を設定。今回はProxy-Usersと設定

- タイプ:ファイアウォールを選択します。

- メンバー;先に設定したユーザhirotanoを選択

プロキシポリシー設定

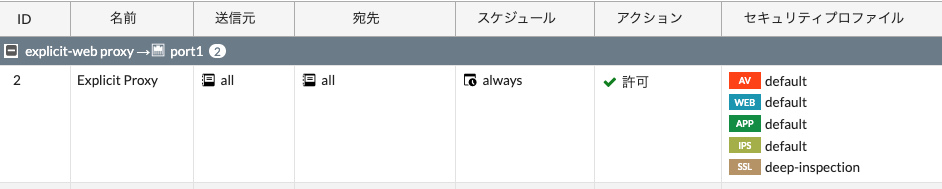

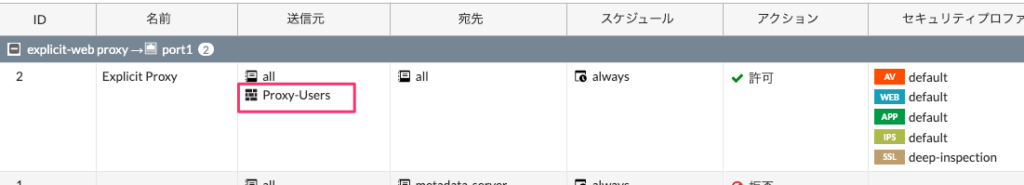

GUIで、ポリシー&オブジェクト-プロキシポリシーへ移動します。 前回のセキュアProxyの記事で設定したポリシーが確認できます。

このポリシーで送信元に先ほど設定したユーザグループを割り当てます。

送信元の+をクリックすることで、右側からエントリーが選択できます。上部のユーザを選択することで、ユーザグループProxy-Usersを選択できます。選択後、OKをクリックし、ポリシーを保存します。

すると、以下の通り、送信元にユーザグループProxy-Usersが追加されています。

端末の動作確認

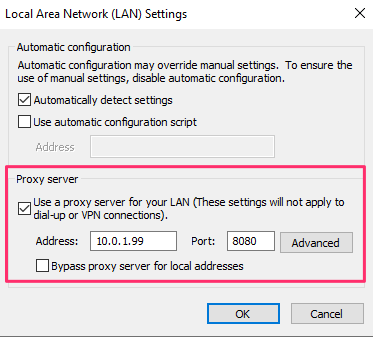

端末のブラウザ設定は以下の通り設定されています。

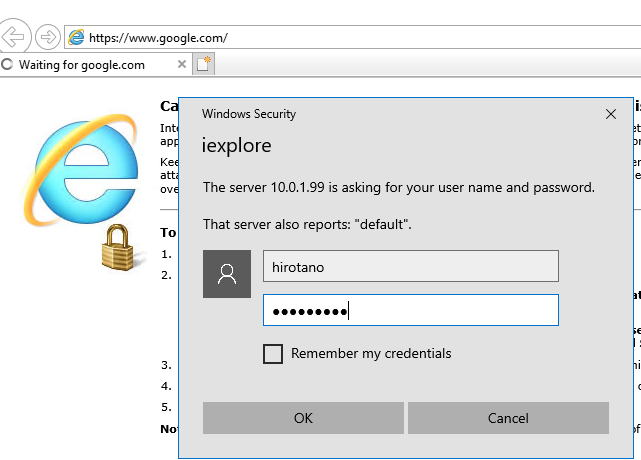

Googleへアクセスしようとすると、ユーザ認証画面が表示されます。 ここで、ローカルユーザであるユーザ名hirotanoとパスワードを入力します。

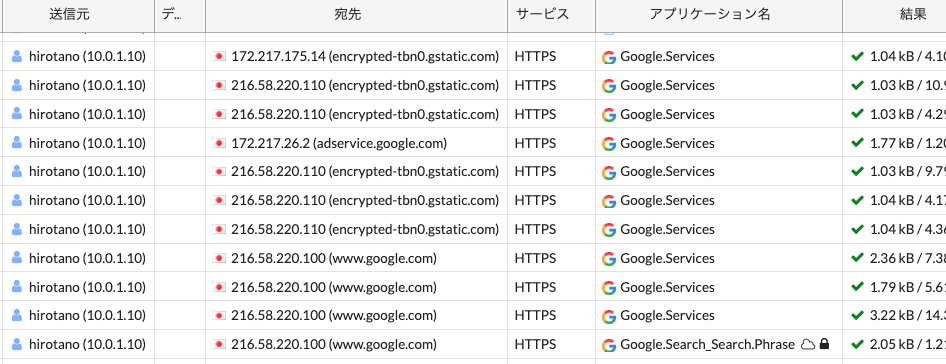

すると、Googleへアクセスできるようになります。

【ログ&レポート】-【転送トラフィック】で プロキシポリシーを通過したログが出力されています。

また、認証状態をCLIでも確認することができます。

# diagnose wad user list ID: 3, VDOM: root, IPv4: 10.0.1.10 user name : hirotano duration : 163 auth_type : IP auth_method : Basic pol_id : 2 g_id : 3 user_based : 0 expire : 545 LAN: bytes_in=20177 bytes_out=106500 WAN: bytes_in=105749 bytes_out=18439

コメント