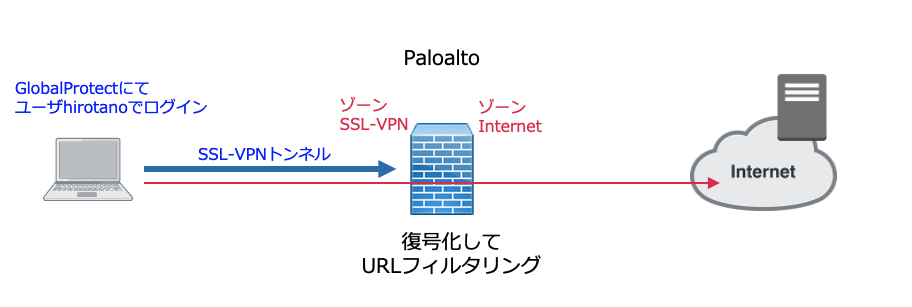

Paloaltoでは、GlobalProtectにより、リモートユーザ向けにVPN接続を提供できます。

VPN接続ログイン後、ログインユーザの通信に対してPaloaltoが提供するセキュリティ機能(セキュリティポリシー、SSL復号化(SSL Forward Proxy)、UTMなど)を適用することができます。

ここでは、GlobalProtectでユーザhirotanoがログインし、リモートユーザからインターネットへの接続に対してSSL復号化を行い、URLフィルタリングを適用します。

GlobalProtectの設定は以下の記事の構成を踏襲し、追加で必要な設定のみ記載します。

>> 参考記事 : GlobalProtectの設定(ローカルユーザ)と動作確認SSL復号とURLフィルタリングは以下の記事を参考にしてください。

>> 参考記事 : SSL復号化(SSL Forward Proxy)の設定と動作確認証明書をSSL Forward Proxy用に設定

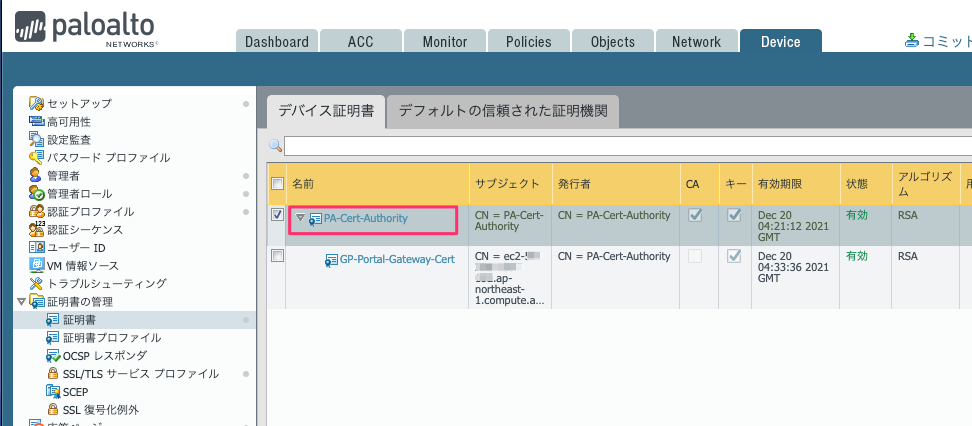

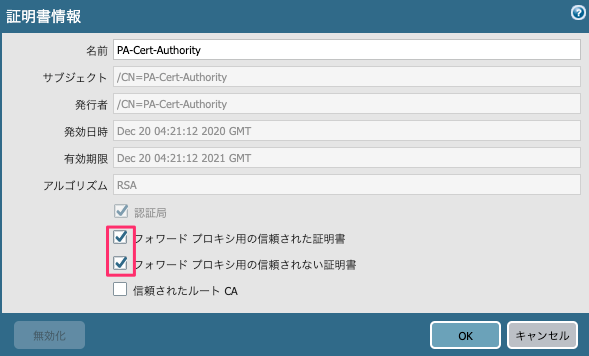

GlobalProtect用に発行した証明書をSSL復号化(SSL Forward Proxy)でも使用できるようにします。

Device >> 証明書の管理 >> 証明書 に移動し、 PA-Cert-Authorityを選択します。

以下の画面で、フォワード プロキシ用の信頼された証明書 とフォワードプロキシ用に信頼されない証明書にチェックを入れ、OKをクリックします。

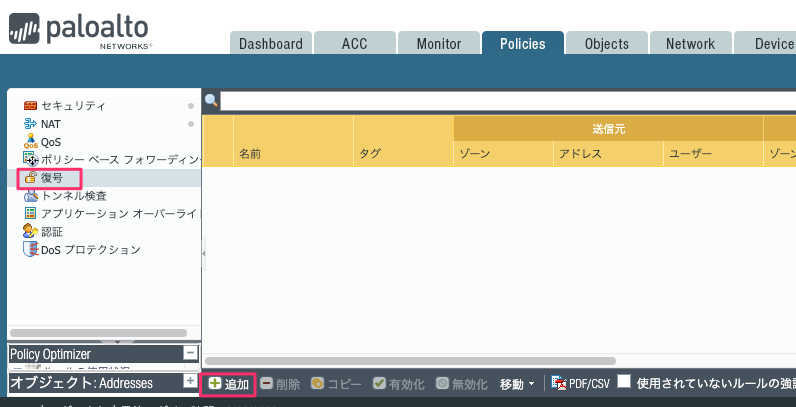

SSL復号ポリシーの設定

SSL-VPNでログインしたユーザがインターネットへアクセスする際にSSL復号化されるよう、復号化ポリシーを設定します。

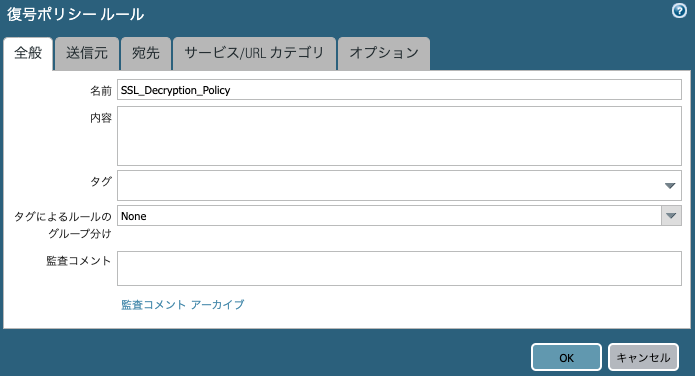

Polices >> 復号 へ移動し、追加 をクリックします。

全般 で名前を SSL_Decryption_Policy と設定します。

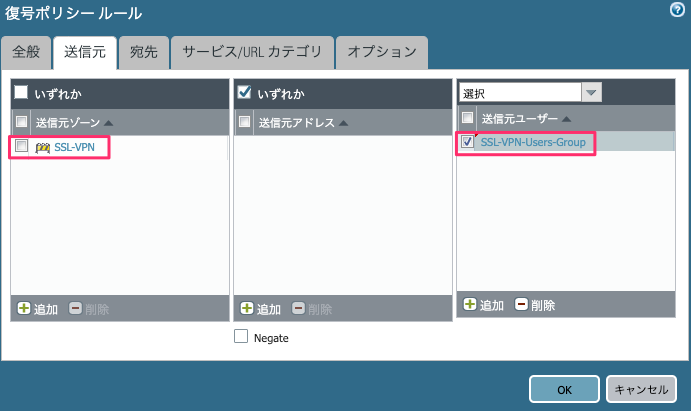

送信元で、送信元ゾーンをSSL-VPNとし、送信元ユーザにSSL-VPN-Users-Groupを選択します。

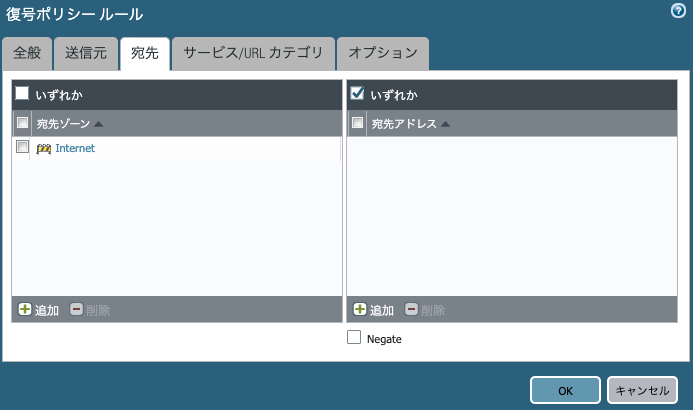

宛先ゾーンはInternetとします。

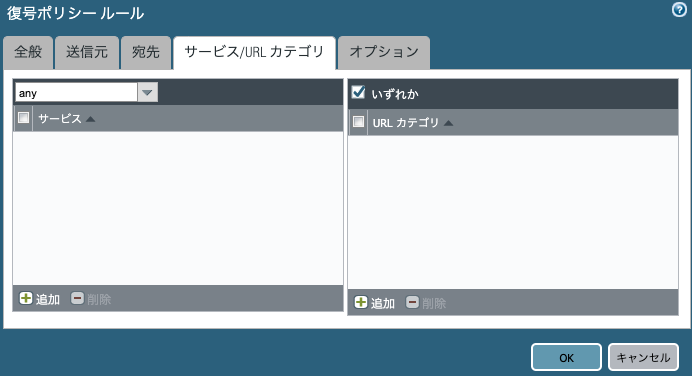

サービス/URLカテゴリで、サービスはanyとします。

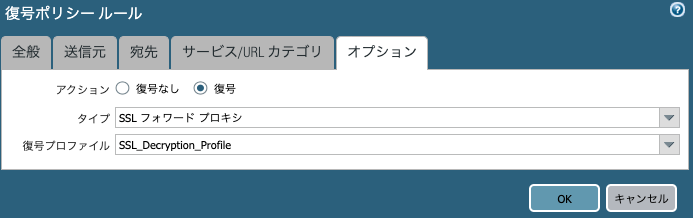

オプションでは、アクションで復号を選択し、タイプはSSLフォワード プロキシ、 復号化プロファイルはSSL_Decryption_Profileを選択します。 プロファイルは、冒頭の参考記事を参照してください。設定後、OKをクリックします。

以下のような設定となります。

コミットを実行し、リモート端末から動作確認します。

端末からの動作確認

SSL復号化確認

端末のGlobalProtectクライアントが接続済みであることを確認します。

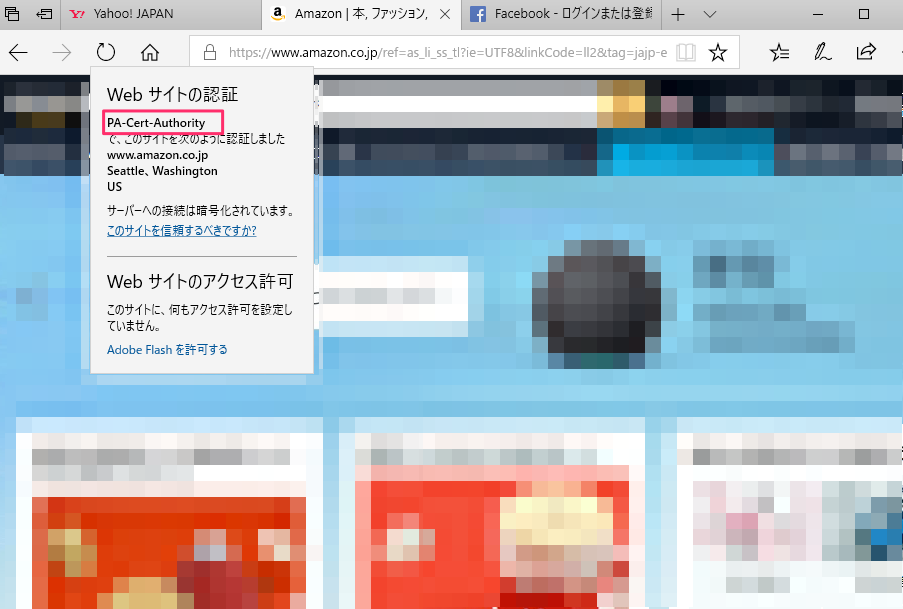

Webサイトにアクセスし、サーバ証明書を確認すると、PA-Cert-Authorityより発行されていることがわかります。

Monitor >> ログ >> トラフィックログ を確認すると、送信元ユーザがhirotanoがSSL復号化され、インターネットへアクセスしていることが確認できます。

UTM(URLフィルタリング)動作確認

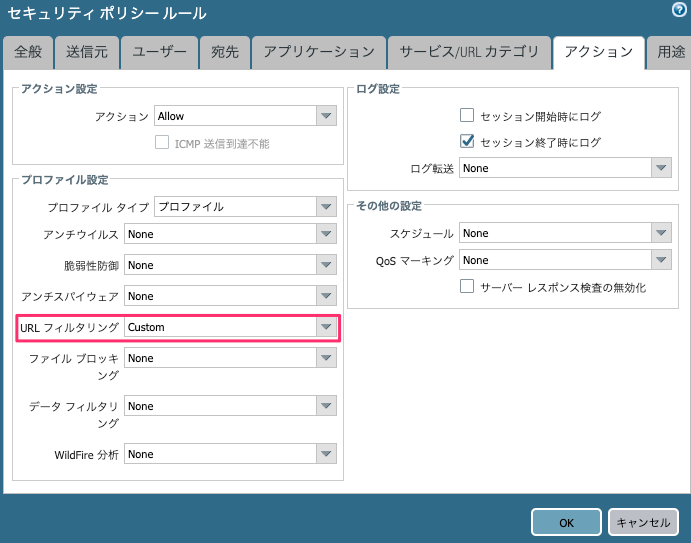

ではSSL-VPNユーザからインターネットへの通信に対して、URLフィルタリングを設定し、動作確認します。 SSL-VPNゾーンからInternetゾーンへのポリシーで、URLフィルタリングのプロファイル(今回はCustom)を適用します。

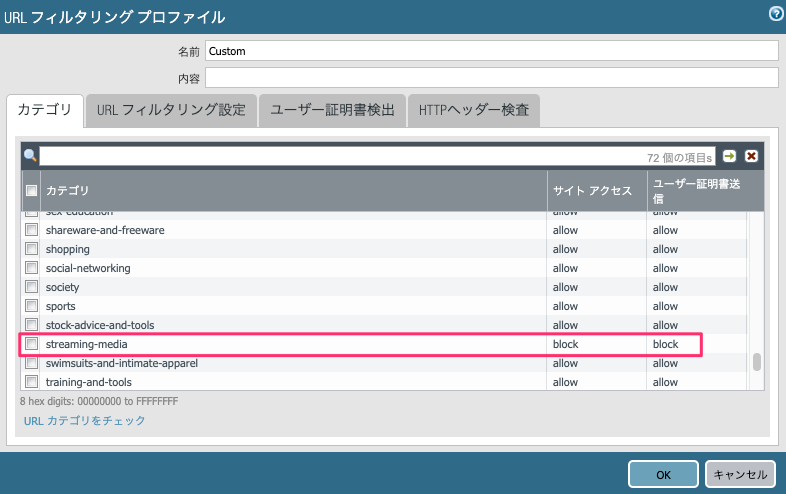

Customプロファイルでは、テスト用にStreaming-mediaのサイトアクセスをブロックにします。

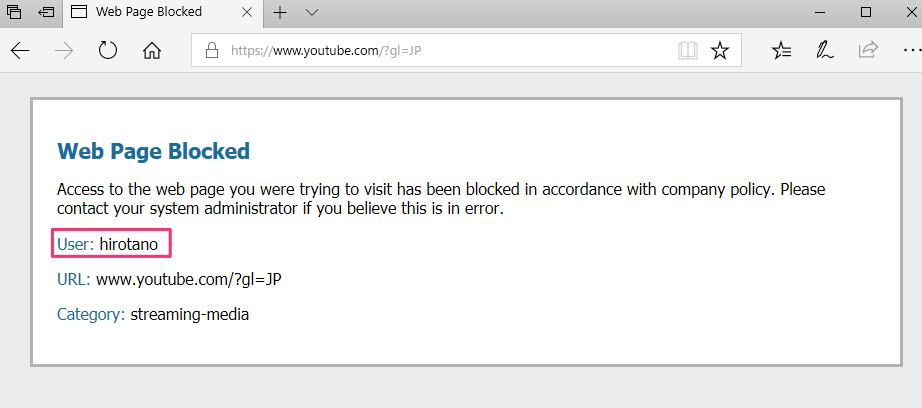

端末からYoutubeへアクセスすると、以下の通りブロック画面(応答ページ)が表示されます。 UserはIPアドレスではなく、ログインユーザ名 hirotano で表示されます。

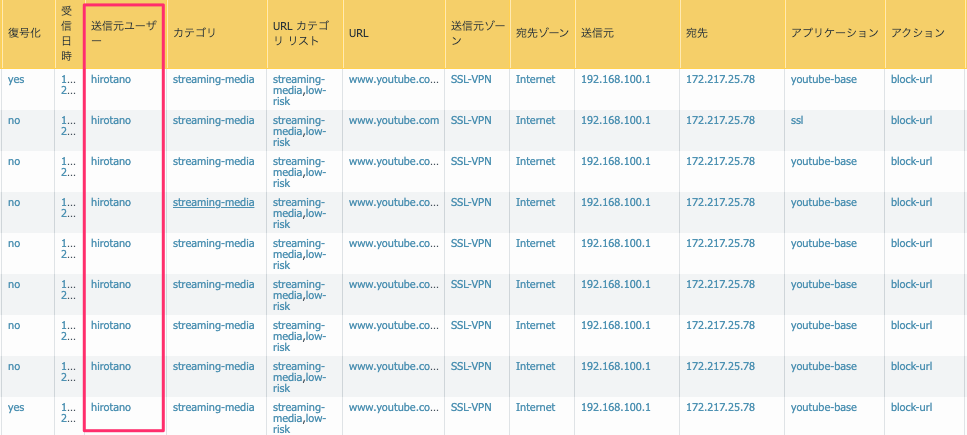

Monitor >> ログ >> URLフィルタリング へ移動すると、送信元ユーザhirotano がyoutubeへアクセスし、アクションがblock-urlであることがわかります。

このように、URLフィルタリングが動作します。他、UTM機能(侵入検知、アンチウイルスなど)についても同様に動作します。

コメント