AWSのネットワーク概念について、記事にします。AWSで、何かサービスを提供したい、仮想サーバを構築したいとなった場合、まず、最初にネットワークを構築する必要があります。

リージョン(Region)とアベイラビリティゾーン(AZ)

ネットワークを構築する際に、まず考えないといけないことはリージョンとアベイラビリティゾーンです。

リージョン(Region)

AWSのサービスを提供している地域のことをリージョンといいます。まず、AWSをどのリージョンで展開するのかを決める必要があります。

アベイラビリティゾーン(AZ)

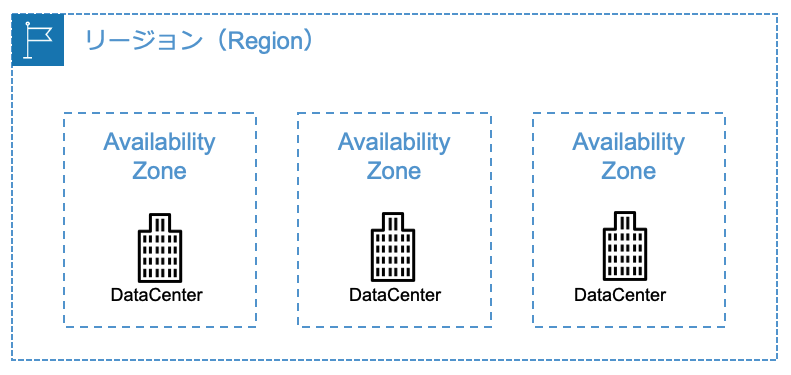

アベイラビリティゾーン(AZ)とは、簡単にいうと、物理的なデータセンタのことをいいます。リージョンの中に複数のデータセンタ(AZ)が存在します。複数のAZにサービスを展開することで、あるデータセンタがダウンした場合に、他のデータセンタで継続してサービスを提供できるようになります。

どのリージョンでサービスを提供し、どのAZでサーバを構築するのかを決定します。

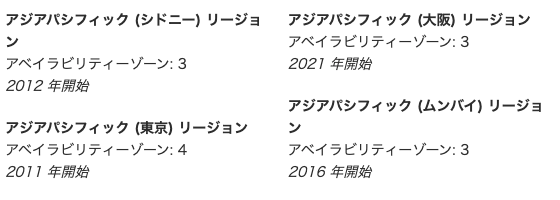

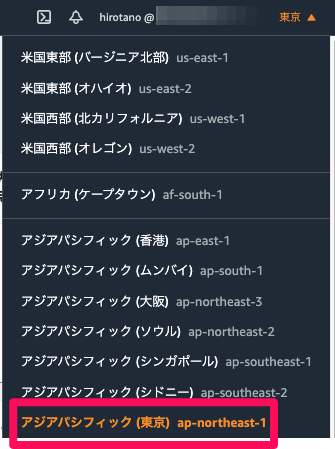

下記サイトよりリージョンとAZを確認できます。日本では、アジアパシフィックの中に、2021年7月時点で、東京と大阪リージョンが存在します。

>> 参考: リージョンとアベイラビリティーゾーン例えば、東京リージョンでは、アベイラビリティーゾーン: 4 とあります。これは、東京リージョンの中に、データセンタ群が4つありますという意味です。

リージョンによって、提供されているサービスが異なります。下記のURLより確認できます。

>> 参考: AWS リージョン別のサービス表VPC(Virtual Private Cloud)

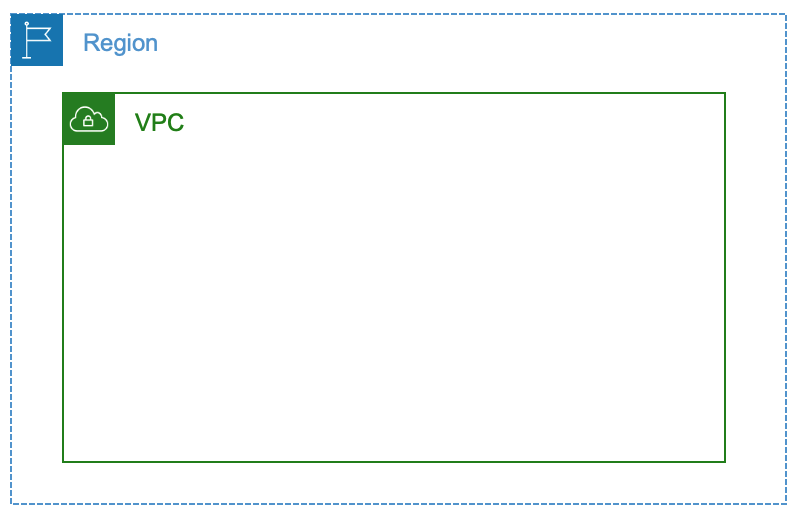

VPC(Virtual Private Cloud)は、AWS上の仮想ネットワーク環境です。リージョンを決めてから、VPCを作成します。

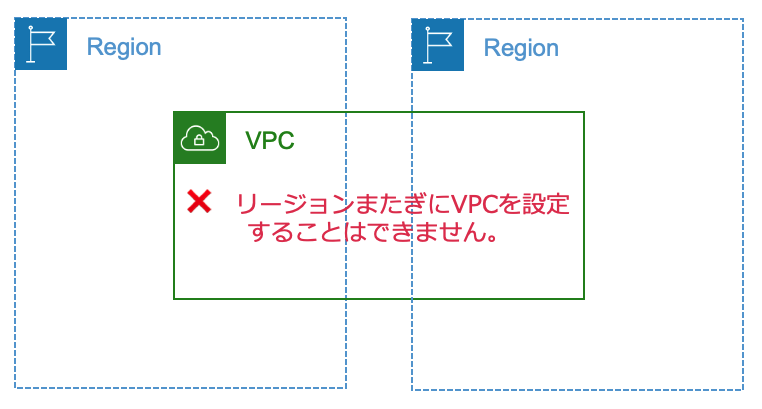

VPCはリージョンをまたがって使用することはできません。

VPCを作成する際に、VPC内で使用するIPアドレスの範囲をCIDRの形式(ネットワーク部 /(スラッシュ)サブネットマスク値)で設定します。

サブネットマスク値の範囲は/16〜/28までです。

このCIDRの形式の大きなネットワークを小さなサブネットに分割して使用します。

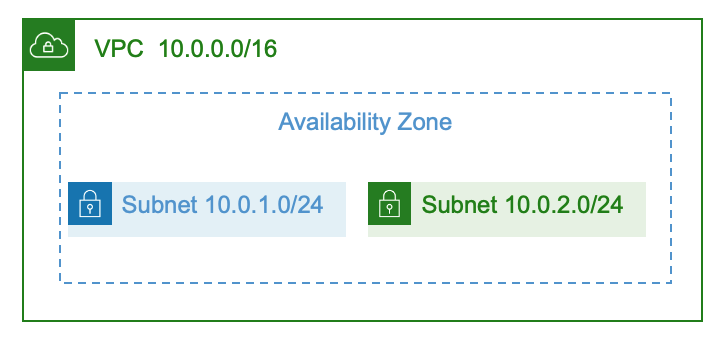

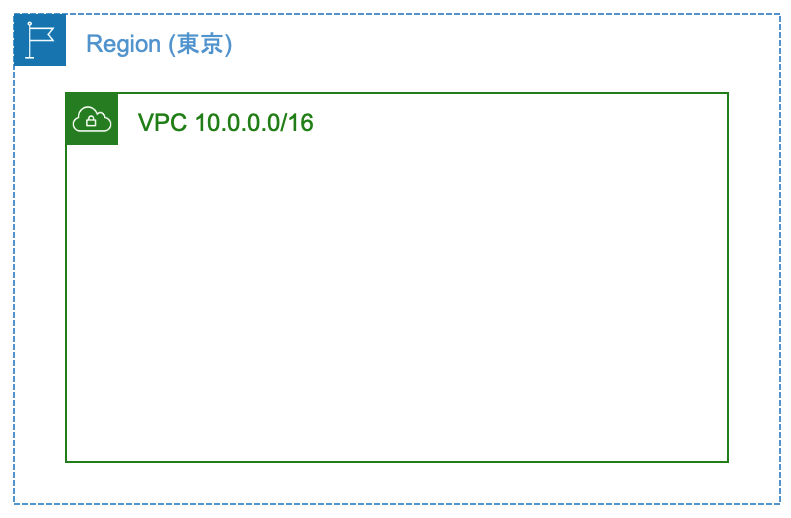

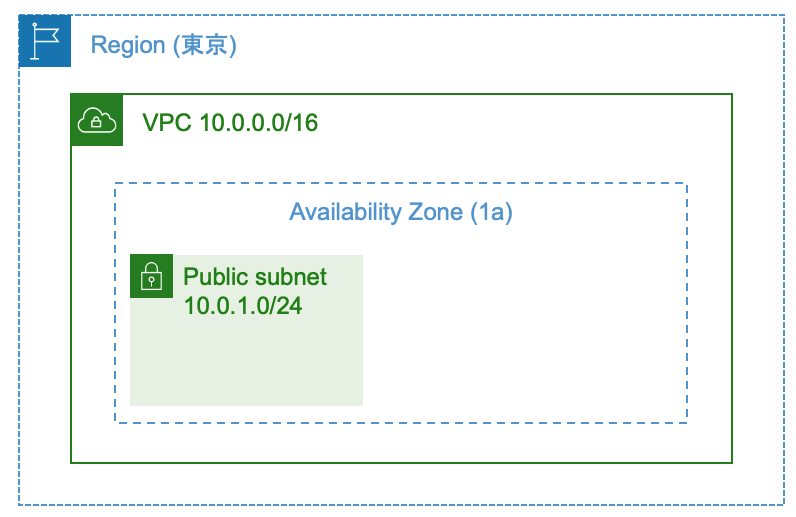

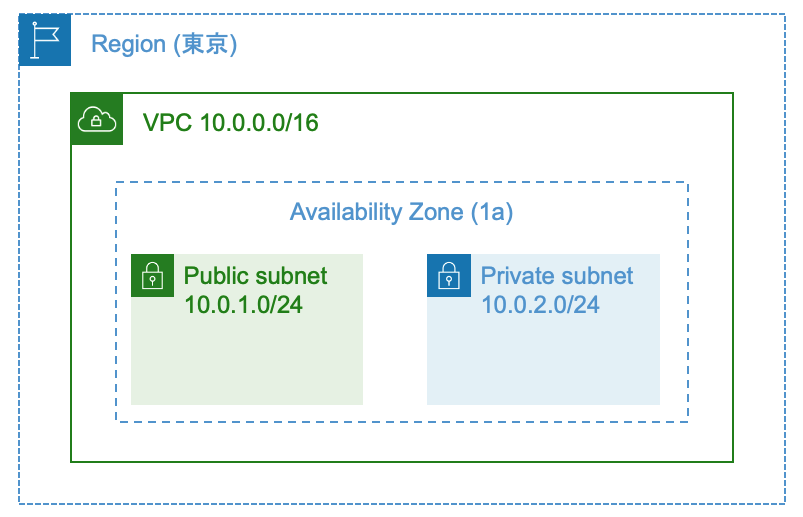

下記の図は、VPCのIPv4CIDRブロックとして10.0.0.0/16を設定し、その中からサブネットとして、10.0.1.0/24と10.0.2.0/24を分割して使用するイメージです。

また、サブネットはアベイラビリティゾーンに対して、紐づきます。

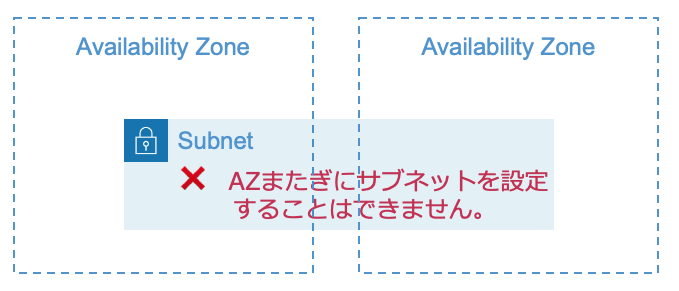

サブネットはアベイラビリティゾーンをまたがって使用することはできません。

VPC設定

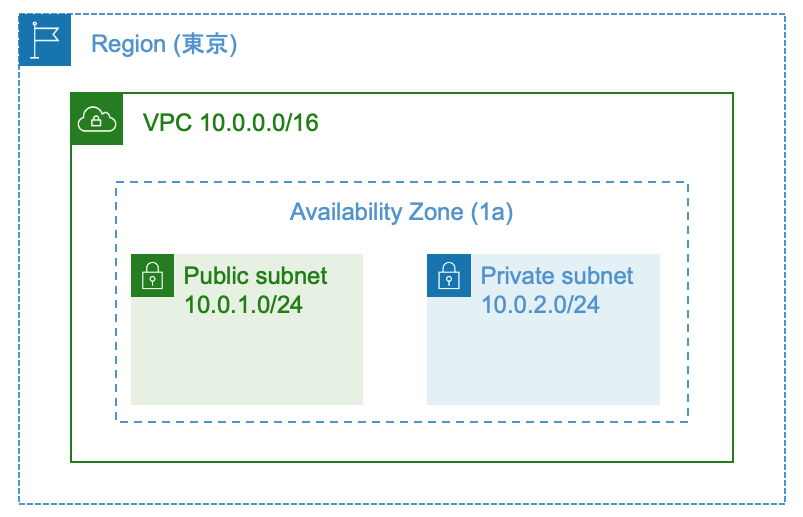

東京リージョンにVPCを設定し、以下のような VPC、AZ、サブネットを構成します。

リージョンの指定

ポータル右上よりリージョンとして東京を選択します。

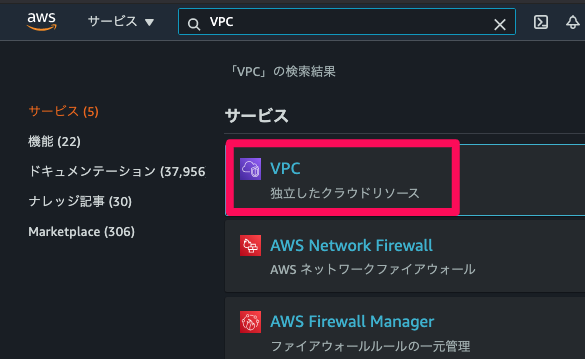

検索でVPCと入力すると、VPCの設定ポータルのリンクが表示されます。

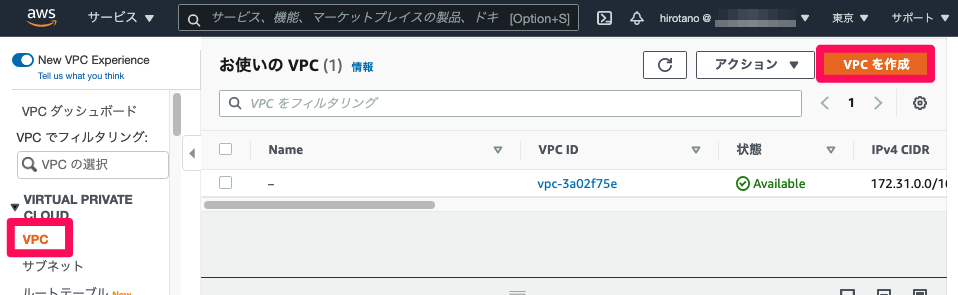

VPCを新規作成します。左のVPCをクリックしたあと、右上のVPCを作成をクリックします。

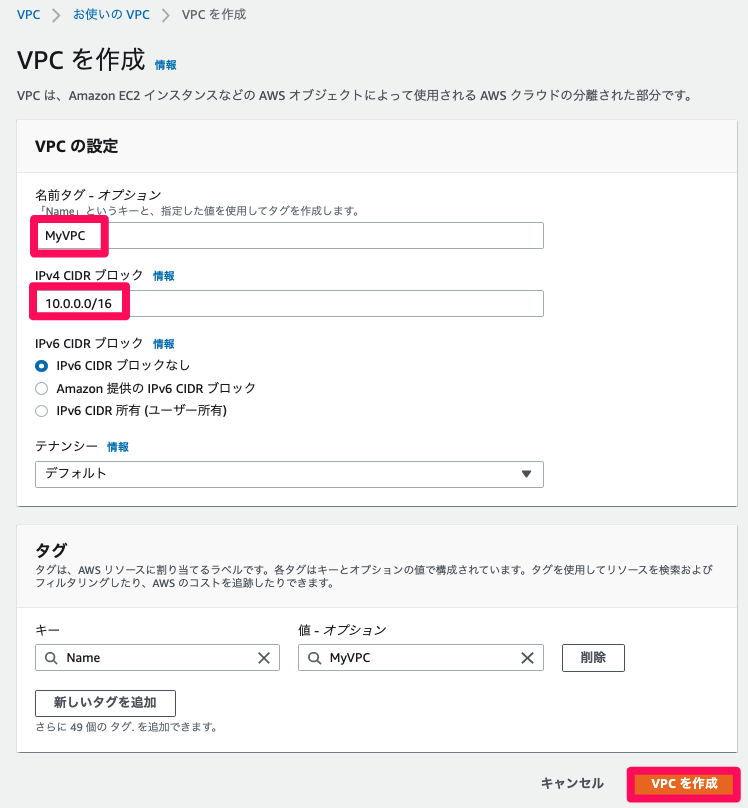

VPCの名前とIPv4CIDRブロックを設定します。

- 名前:任意の名前。今回はMyVPCとします。

- IPv4CIDRブロック:このVPCで使用する予定のIP範囲をCIDR形式で設定します。今回は、10.0.0.0/16とします。

以上を設定し、VPCを作成 をクリックすると、VPCが作成され、画面の上部に下記のメッセージが出力されます。

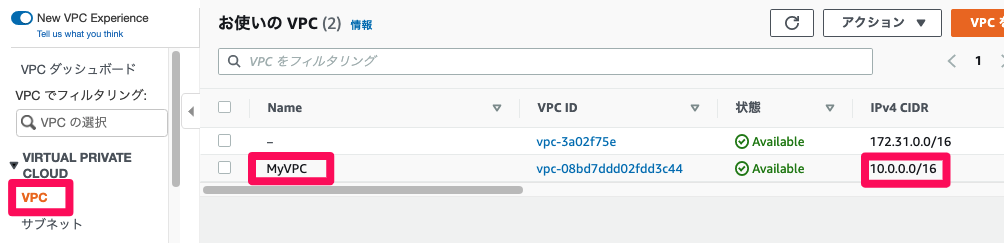

VPCをクリックすると、新しいVPC(MyVPC)がIPv4CIDR 10.0.0.0/16で作成されていることが確認できます。

下記のような構成ができました。

では、VPCの中に、サブネットを作成していきます。

サブネット

VPCで設定したIPv4CIDRブロック10.0.0.0/16を細かくサブネットに分割します。

今回は、2つのサブネット(10.0.1.0/24と10.0.2.0/24)を設定します。

左のサブネットをクリック後、右上のサブネットを作成をクリックします。

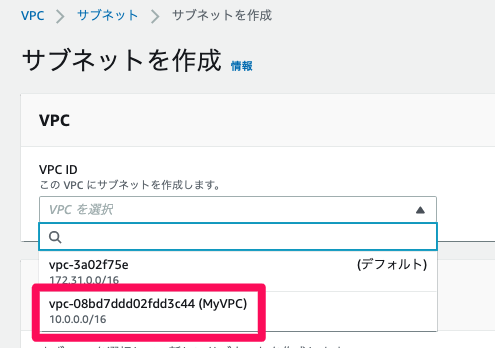

どのVPCに紐づくサブネットなのか選択します。今回は、MyVPCに紐づけます。

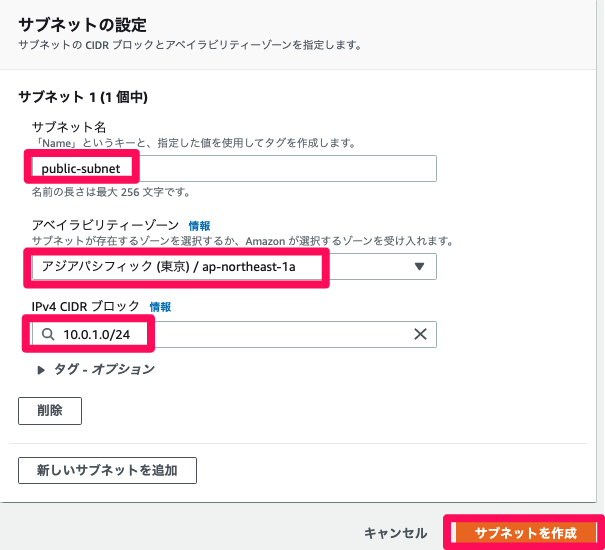

- 名前:任意の名前を設定します。今後、インターネットへ公開するサブネットとして使用したいため、public-subnetという名前にします。

- アベイラビリティゾーン:サブネットはAZと紐づけます。AZをまたぐようにサブネットを設定することはできません。指定しないこともできます。今回は、東京 ap-northeast-1aを選択します。

- IPv4 CIDRブロック:10.0.0.0/16の範囲内を分割したサブネットをCIDR形式で設定します。今回は、10.0.1.0/24とします。

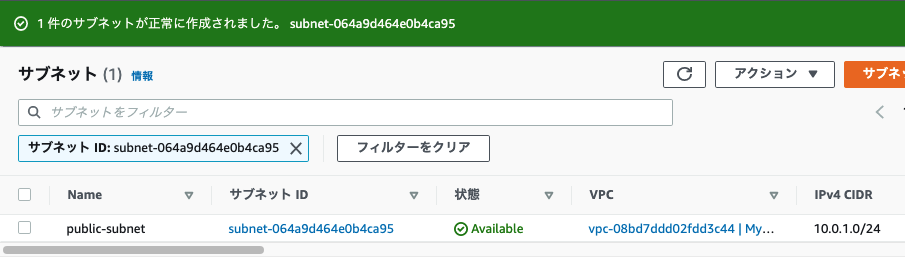

サブネットを作成 をクリックすると、下記のように追加されます。

下記の図のとおり、サブネットが作成されました。

同様の手順で、インターネットへ公開しないサブネットを設定します。

- 名前:private-subnet

- AZ : 東京 ap-northeast-1a

- IPv4 CIDRブロック:10.0.2.0/24

これで、最終的に下記のような構成が出来上がります。

今回の記事では、VPCを設定し、その中にサブネットを割り当てました。

次回は、このサブネットにインターネットゲートウェイやNATゲートウェイを紐づけ、ルートテーブルを設定することで、インターネットへ接続できるようになります。

このサブネット内に仮想マシンを構築し、インターネットへサービスを公開したりできるようになります。

>> 参考記事 : 【AWS】ネットワーク(ルートテーブル、インターネットゲートウェイ、NATゲートウェイ)設定確認

コメント